在当今数字化浪潮中,计算机软件工程不仅是实现功能的核心,更是构筑网络与信息安全防线的基石。一个优秀的软件系统,其价值不仅体现在高效与便捷,更体现在其抵御威胁、保护数据的能力。本文将围绕“网络与信息安全软件开发”,从软件工程的系统化视角,探讨如何在软件开发生命周期中构建、强化和保障安全。

一、 网络安全与信息安全:软件开发必须跨越的鸿沟

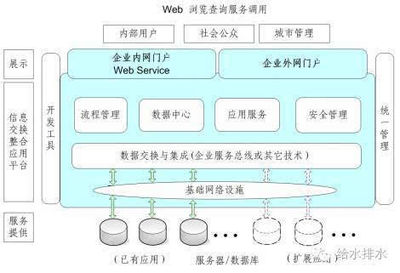

网络安全关注的是保护网络基础设施、通信和数据免受攻击、破坏或未经授权的访问。而信息安全则范围更广,涵盖了信息在创建、处理、存储和传输全生命周期的保密性、完整性和可用性。对于软件开发而言,这两者密不可分。一个存在缓冲区溢出漏洞的应用程序,可能成为攻击者侵入整个企业网络的跳板;一个缺乏输入验证的Web服务,可能导致敏感数据泄露,引发严重的信息安全事件。因此,现代软件工程必须将安全视为与性能、功能同等重要的非功能性需求,从源头开始设计。

二、 安全软件开发生命周期(Secure SDLC)

传统的软件开发生命周期(SDLC)往往在测试阶段才引入安全考量,这为时已晚。Secure SDLC将安全实践深度集成到每一个阶段:

- 需求与规划阶段: 明确安全需求,进行威胁建模。识别系统可能面临的主要威胁(如数据泄露、服务中断、权限提升等),并定义安全目标与合规性要求(如GDPR、网络安全法等)。

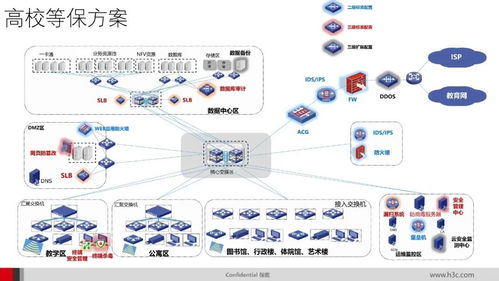

- 设计与架构阶段: 这是安全防御的关键。需遵循最小权限原则、纵深防御原则。设计安全的身份认证与授权机制、数据加密方案、安全的通信协议(如TLS)以及容错与恢复机制。架构评审应包含安全专家。

- 实现(编码)阶段: 开发者需遵循安全编码规范,避免常见漏洞。例如,对所有输入进行严格的验证和过滤,防止SQL注入、跨站脚本(XSS)攻击;使用参数化查询;安全地处理内存,防止缓冲区溢出;避免使用已知不安全的函数和库。

- 测试阶段: 超越功能测试,进行全面的安全测试。包括:

- 静态应用程序安全测试(SAST): 在不运行代码的情况下分析源代码或二进制文件,查找漏洞。

- 动态应用程序安全测试(DAST): 模拟黑客攻击,在运行状态下测试应用程序。

- 渗透测试: 由安全专家模拟真实攻击,进行深入评估。

- 依赖项扫描: 检查第三方库和组件是否存在已知漏洞。

- 部署与运维阶段: 安全配置服务器、数据库和网络环境。实施持续的漏洞监控、日志审计和入侵检测。建立安全事件响应计划,确保在发生安全事件时能快速遏制、消除影响并恢复。

- 废弃阶段: 安全地归档或销毁数据,确保敏感信息不会残留。

三、 关键技术与实践

- 身份与访问管理(IAM): 实现多因素认证(MFA)、单点登录(SSO)和基于角色的访问控制(RBAC),确保正确的人在正确的时间访问正确的资源。

- 密码学应用: 合理使用加密算法(如AES、RSA)保护数据在传输中和静态存储时的安全。确保密钥的安全生成、存储和管理。

- API安全: 随着微服务和分布式架构的普及,API成为攻击新焦点。必须对API实施严格的认证、授权、限流和输入验证,并使用API网关进行统一安全管理。

- DevSecOps: 将安全无缝融入DevOps流程。通过自动化工具(如CI/CD管道中集成SAST/DAST扫描),实现“安全左移”,让安全反馈更早、更快,提升整体交付效率与安全性。

- 安全开发培训: 提升全体开发人员、测试人员乃至产品经理的安全意识与技能,是打造安全文化的根本。

四、 挑战与未来展望

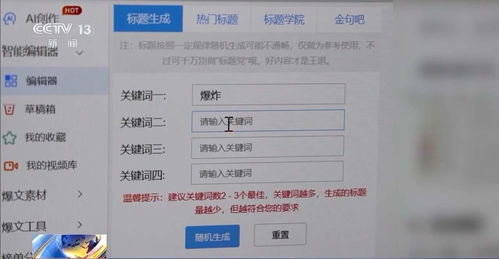

挑战无处不在:攻击技术日新月异(如AI驱动的攻击)、供应链攻击风险加剧、云原生环境带来新的安全复杂性、合规要求日趋严格。

信息安全软件开发将更加智能化、自动化。机器学习将被用于异常行为检测和漏洞预测;零信任架构将从理念走向广泛实践,默认不信任网络内外的任何实体;隐私计算技术(如联邦学习、安全多方计算)将在保护数据隐私的同时释放数据价值。

###

开发一个安全的软件系统,绝非在最后添砖加瓦,而是贯穿始终的雕刻与锤炼。它要求软件工程师转变思维,从“功能实现者”转变为“系统防御者”。通过采纳Secure SDLC框架,运用先进的安全技术与工具,并培育全员参与的安全文化,我们才能构建出真正可信、可靠、可用的数字产品,在充满挑战的网络空间中筑起坚不可摧的安全堡垒。